WEBCASトップ > マーケティングコミュニケーションコラム > メールマーケティングコラム一覧 > DMARCとは?なりすまし対策に必須の仕組みと設定方法をわかりやすく解説

DMARCとは?なりすまし対策に必須の仕組みと設定方法をわかりやすく解説

メール

こんにちは。メール配信システム「WEBCAS e-mail」のマーケティングチームです。

今回のテーマは「DMARCについて」です。Gmailの「メール送信者のガイドライン」変更で一躍注目を集めるようになったDMARCですが、「名前は聞くけど、何のことかよくわからない」「エンジニア向けの難しい話では?」と感じている方も多いのではないでしょうか。

そのような方に向け、この記事ではDMARCが重要とされるようになった背景から、SPF・DKIMとの関係性、そして実際に実践するための設定方法まで、順を追って解説します。メルマガ配信やメールマーケティングの運用に関わる方は、ぜひ最後までご覧ください。

なぜ今DMARCが重要なのか?Gmail新ガイドラインとなりすましメールの脅威

なぜ今DMARCが重要なのか?Gmail新ガイドラインとなりすましメールの脅威

そもそもなぜ、DMARCが重要とされるようになったのでしょうか。大きなきっかけとしては、2024年初頭に実施されたGoogleの「メール送信者ガイドライン」の変更があります。この規定では1日あたり5,000件以上の大規模送信をおこなう事業者に対して、DMARCを導入するよう求めています。また米国Yahoo!のメールサービスも同時期に同様のチェックを強化しています。いずれも事実上の義務化であり、マーケティング活動などで大量のメールを送信する企業にとって必須項目の一つになりました。

これらの規定が強化された背景には、なりすましメールの増加・巧妙化があります。なりすましメールとは、受信者を騙す目的で送信元を偽り送信されるメールのことです。例えば、配送業者を騙り「不在のためお届けできませんでした。再配達にはこちらをクリック」などと詐欺サイトへの誘導をしているものや、政府や公的な機関を騙り「未納の税金があります。急いでこちらのリンクから支払いをしてください」といったものなど、幅広い業種・サービスで発生しています。

なりすましメールの対策としてはこれまでもいくつかの手が講じられてきており、後述するSPFやDKIMがあります。しかしなりすましの手段が巧妙化し、さらなる対策が必要になった結果、DMARCが必要となったのです。DMARCを導入し適切に設定しておけば、顧客(受信者)と自社を守ることができ、自社が本来届けたい情報を確実に届けられます。そのため、DMARCは「現代ビジネスにおける必須要件」とも言えるでしょう。

DMARCとは?メール認証を強化し、フィッシング詐欺の被害から自社の顧客とブランドを守る仕組み

DMARCとは?メール認証を強化し、フィッシング詐欺の被害から自社の顧客とブランドを守る仕組み

DMARC(ディーマーク)は「Domain-based Message Authentication, Reporting, and Conformance」の略称で、直訳すると「ドメインベースのメッセージ認証・レポーティング・適合性」となります。正しいドメインから送られたメールであるかを認証する送信元ドメイン認証技術という意味合いです。

この技術は、既存のメール認証技術である「SPF」と「DKIM」を土台とし、それらの認証を補強するものです。これら3つの関連性は後ほど「DMARCの仕組みを5分で理解!SPF・DKIMとの関係を図解にて解説」にて詳しく解説しますが、DMARCでは、それらの認証に失敗したメール(=なりすましの可能性があるメール)に対して、どのように処理するかを、送信者側が受信者側に「宣言」します。その宣言に則って、受信者側では処理がなされます。この“どのように処理するかの「宣言」”を「ポリシー」と言い、DMARCのポリシーには次の3つの種類があります。

このような仕組みによって、なりすましメールが顧客に届いてしまうことを防ぎ、フィッシング詐欺などの犯罪被害を未然に防ぐ盾となります。

マーケターが、組織のDMARC導入を主導すべき3つの理由

マーケターが、組織のDMARC導入を主導すべき3つの理由

DMARCは技術的な要素が多いため、どうしても企業のセキュリティ担当者のみが理解し対応できれば良いと思いがちです。しかし、DMARCの導入はマーケティング担当者の業務領域においても重要なものとなります。なぜなら、マーケティング活動におけるメリットも複数あるからです。ここでは、どのようなメリットがあるのか、代表的なものを3つご紹介します。

理由1:【最重要】メール到達率を改善し、機会損失を防ぐ

マーケターがDMARCを導入することで得られる最大のメリットは「メール到達率の向上と安定化」です。DMARCを導入し正しく設定すると、先述のGmailポリシーなどを順守でき、メールプロバイダーから「信頼できる送信元」として評価されるようになります。その結果、メルマガや重要なお知らせが迷惑メールフォルダに入ったりブロックされたりするリスクが大幅に減り、メールの到達率が向上します。

逆に、DMARC未導入の状態だと、せっかく配信したメールがメールプロバイダーによって弾かれてしまい、売り上げやリード獲得の機会損失に繋がる恐れがあります。マーケティング効果を最大化するためにも、DMARCを導入しておくことは重要です。

理由2:フィッシング詐欺から顧客とブランドの信頼を守る

企業のブランド維持・向上の観点から見ても、DMARCの導入は重要です。本コラム冒頭でも述べた通り、近年なりすましメールによるフィッシング詐欺が横行しています。例えば「【緊急】アカウント情報更新のお願い」などといったリアリティのある巧妙ななりすましメールが、企業のドメインを騙って送られています。そして顧客が被害に遭ってしまった場合、「あの会社はセキュリティが甘い」などの評判が立ち、企業のブランドイメージや顧客からの信頼が一瞬で失墜してしまうことも考えられます。たとえ自社に非がなくとも、世間からはそのように見えてしまいかねないのです。

こうした事態を防ぐための対策として、DMARCが有効です。例えばDMARCのポリシー設定を最も厳しい「reject(拒否)」に設定しておけば、なりすましメールが顧客の受信トレイに届くこと自体を阻止できます。ただし、「p=reject」はDMARCポリシーの中で最も強力な設定のため、正しい運用をしないと正規のメールまでブロックされてしまうリスクがあります。詳しくは後述しますが、「none」から「quarantine」を経て、最終的な「reject」へと段階的に強化していくのがDMARCのセオリーです。

DMARCの導入は、メールを送るための単なる技術的な対策という観点だけではなく、「顧客の安全を第一に考える」という企業姿勢を示すことにもなります。長期的な顧客ロイヤルティの構築に繋がるブランド戦略の一環としても自社の役に立つのです。

理由3:自社のメール配信状況を正確に「見える化」できる

さらに、DMARCには「Reporting(報告)」というもう一つの強力な機能があり、これによって自社ドメインからのメール配信状況の可視化もできるようになります。DMARCを導入すると、世界中のメールプロバイダーから、自社ドメインを名乗るメールがどう扱われたかのレポートが定期的に送られてくるようになります。このレポートを分析することで、「どのIPアドレスから」「どれくらいのメールが送られ」「SPF/DKIM認証に成功したか失敗したか」といった、これまでブラックボックスだったメール配信の裏側が「見える化」されるようになるのです。この「見える化」により、「自社で利用しているメール配信サービスの設定不備」や「全く知らない第三者によるドメインの不正利用」するといった実態を正確に把握できるようになります。セキュリティ脅威の早期発見や、配信環境を健全に保つための羅針盤として、この機能は大変有用です。

DMARCの仕組みを5分で理解!SPF・DKIMとの関係を図解

DMARCの仕組みを5分で理解!SPF・DKIMとの関係を図解

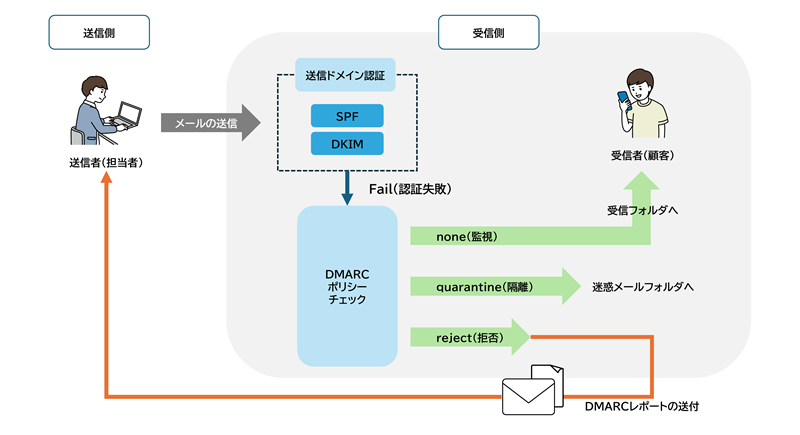

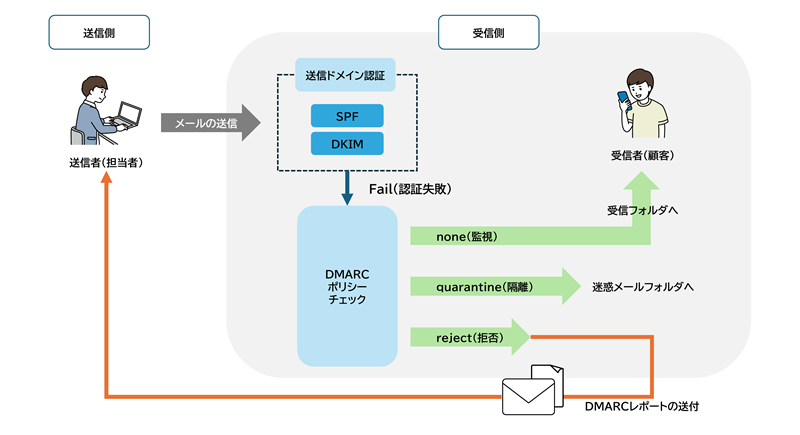

DMARCの仕組みを理解する上で最も重要なポイントは、DMARCが単独で機能する技術ではない、という点です。DMARCは、「SPF」と「DKIM」という2つの送信ドメイン認証技術を基盤として機能します。SPFとDKIMによる認証結果を利用し、それに基づいて受信サーバーがメールをどのように処理すべきかのポリシーを指示する役割を担っています。

そのため、DMARCを正しく理解するには、まずその前提となるSPFとDKIMがそれぞれどのような役割を持っているのかを知ることが不可欠です。ここでは、それぞれの役割を身近なものに例えながら解説していきます。

SPFとは?送信元サーバーを証明する仕組み

SPF(Sender Policy Framework)は、送信されてきたメールが正しいサーバーから送られたものかどうかを確認する方式の「送信ドメイン認証技術」です。送信元サーバーのIPアドレスを、DNS(Domain Name System)※1に登録しておき、受信側がそれを照合する仕組みです。なお、この仕組みではメールの転送サーバーのIPアドレスがチェックされてしまい、認証に失敗する場合もあることを知っておきましょう。そのような事態に対しては転送時に送信元情報を書き換えるSRS(Sender Rewriting Scheme)※2を導入するといった対策が有効です。

※1 DNS…人間が覚えやすいドメイン名(例:example.com)とコンピューターが通信に使うIPアドレスを相互に変換(名前解決)する仕組み

※2 SRS…メール転送時に発生するSPF認証の問題を解決するため、送信者アドレス(MAIL FROM)を一時的に書き換える仕組み

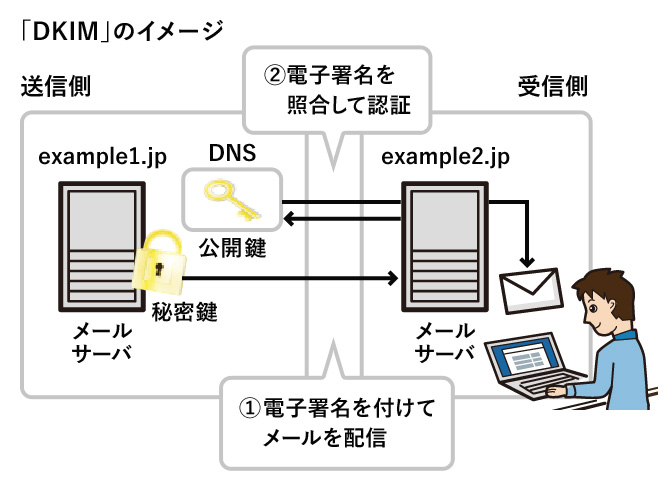

DKIMとは?メールの改ざんを防ぐ仕組み

DKIM(DomainKeys Identified Mail)は、メールが正送信元から送られ、かつ途中で改ざんされていないかどうかを確認するための電子署名方式の「送信ドメイン認証技術」です。例えるならば「電子署名」や「封蝋(シーリングスタンプ)」のようなものです。メール送信時に「秘密鍵」で署名をおこない、受信側がDNSにある「公開鍵」で検証することで、改ざんがないことと送信元の正当性を証明する仕組みです。SPFとは異なり、メールが転送されても認証が維持されるという強みがあります。

なお、DKIMは電子署名によって「署名したドメインの正当性」と「内容の非改ざん性」を証明しますが、それだけではユーザーに表示される差出人アドレス(ヘッダFrom)のなりすましを完全に防ぐことはできません。署名したドメインと差出人ドメインが異なっていても、署名自体は有効なためです。一方で、先述のSPFは転送時に認証が失敗しやすいという弱点があります。このように、SPFとDKIMはそれぞれ異なる側面を認証しているため、両方を組み合わせ、さらにDMARCを加えることで、なりすまし対策をより強固にすることができます。

DMARCの役割:SPF/DKIMの認証結果を基に、ポリシーを適用する

DMARCは、メールに表示された送信元(ヘッダFrom)ドメインから正規に送信されたメールであるかどうかを認証する、送信ドメイン認証技術です。先述のSPFとDKIMから得られた結果をもとに、そのメールの取扱いをどうするか決めることができます。SPFとDKIMだけでは、認証失敗時の最終的な処理は受信側に委ねられていました。それに対し、送信者がその処理方針(ポリシー)を指定できるようにしているのがDMARCです。例えるならば、「入国審査官」のようなもので、メールをどう扱うかを示します。ポリシーは先ほど述べた通りnone(監視)→ quarantine(隔離)→ reject(拒否)という3つのレベルに分けられます。

DMARC運用のイメージ

なお、設定の際には安全なメール配信を維持するために段階的にポリシーを強化していくことが大切です。SPFやDKIMに正しく対応できていない状態で、いきなりreject (拒否)ポリシーを適用してしまうと、注文完了メールなどの重要なメールが顧客に届かなかったり、見込み客への「メールマガジン」が一斉にブロックされたりする可能性があるからです。

詳しい設定の方法についてはこの後の文章で述べていますので、そちらもご覧ください。

3ステップで完了!DMARCの設定方法

3ステップで完了!DMARCの設定方法

DMARCの基本的な設定方法は「DNSにTXTレコードを1行追加するだけ」と大変シンプルです。

ここでは、誰でも安全に設定できるよう、その流れを3つのステップに分けて解説します。

ステップ1:安全な「監視モード」のDMARCレコードを作る

先ほど述べた通り、いきなり厳しいポリシーにせず、必ず「none(監視)」から始めていくことが重要です。

「none(監視)」にする場合、下記のようにDMARCレコードを作成します。

【レコードの例】

v=DMARC1; p=none; rua=mailto:your-report-address@example.com;

※タグの解説

v(バージョン):「これはDMARCレコードです」と宣言するためのタグ

p(ポリシー):DMARC認証に失敗したメールを受信サーバーがどう扱うべきかを指示するタグ

rua(集約レポートの送信先アドレス):DMARCの集約レポートを受け取るメールアドレスを指定するタグ

※注意点:your-report-address@example.com の部分は、自身で指定したレポート受信用のメールアドレスに置き換えましょう。

ruaタグの設定はレポートをメールで受け取るためのタグであり、特に重要です。このレポートを見ることで、「自社で使っている請求システムからのメールが、実はDMARC認証に失敗している」などの致命的な問題を発見できます。この問題点をすべて修正してからでないと、ポリシーをreject(拒否)にした瞬間に、その請求メールが顧客に届かなくなってしまいます。こうした事態を避けるために、ruaタグを正しく設定しましょう。

ステップ2:DNSサーバーにTXTレコードを登録する

ここまで準備ができたら、作成したDMARCレコードを、利用中のDNSサーバーに「TXTレコード」として登録します。DNS管理画面のインターフェースはサービス事業者(お名前.com、Xserver、Cloudflare、AWSなど)によって異なりますが、設定する項目は共通ですので、参考にしてみてください。

入力するレコード情報

表示されたフォームに、以下の情報を正確に入力します。

①タイプ / 種別 (Type)

レコードの種類を選択する項目です。プルダウンメニューから TXT を選択します。

②ホスト名 / 名前 (Name / Host)

設定を適用する対象を指定します。ここには _dmarc と入力します。

※注意点:サービスによっては、入力後に自動で _dmarc.example.com のようにドメイン名が補完されます。_dmarc のみ入力するのが一般的です。

③値 / 内容 (Value / Content)

レコードの本体となる情報です。事前に準備したDMARCレコードの文字列を、そのままコピーして貼り付けます。 (入力例) v=DMARC1; p=none; rua=mailto:your-report-address@example.com;

※注意点:your-report-address@example.com の部分は、自身で指定したレポート受信用のメールアドレスに置き換えましょう。

④TTL (Time To Live)

この設定がキャッシュされる有効期間(秒単位)です。特に指定がなければ、デフォルト値(例:3600)のままで問題ありません。

▼設定の反映について

・反映時間: 新しいDNSレコードがインターネット全体に反映されるまでには、通常数分から数時間、最大で72時間程度かかる場合があります。このプロセスでは、キャッシュ有効時間(TTL)などに応じ、数分かかります。

・確認方法: 設定後少し時間を置いてから、MXToolBoxなどのDMARCチェックツールサイトにアクセスし、サイト上で自社のドメイン名を入力・検索します。設定したTXTレコードの内容が正しく表示されれば、登録は成功です。

以上で、DNSサーバーへのDMARCレコード登録作業は完了です。 設定が反映されると、翌日以降、ruaで指定したメールアドレスにDMARCの集約レポートが届き始めます。

ステップ3:レポートの集計・調査の結果をもとに利用ツールのSPF/DKIM設定を確認する

作業が完了したら、その後届くレポートをもとにSPF/DKIMの設定ができているかを確認しましょう。もし設定不備があることがわかったら、適切に対応しましょう。

なお、このステップを怠ると、自社の正しいメールが届かなくなる危険性がありますので注意が必要です。また、設定が正しく反映されているかを確認する際には、MXToolboxなどの外部チェックツールで客観的な診断をおこなうことも可能です。

「設定して終わり」ではない。DMARCレポートを読み解き、配信状況を改善する

「設定して終わり」ではない。DMARCレポートを読み解き、配信状況を改善する

DMARCは「設定したら終わり」というものではありません。その後に届くレポートを分析し、それをもとに継続的に改善していく「運用フェーズ」がとても重要です。

具体的には、設定後に自社のメール送信に関わるすべてのIPアドレスやサービスを洗い出し、送られてくるDMARCレポートをもとに、正当なメールがすべてDMARC認証に合格しているかをチェックします。ここで初めてDMARCポリシーを「quarantine」に変更できる段階になります。

とはいえ、いきなりすべてのメール送信に新たなポリシーを適用すると、正当なメールが届かなくなるリスクもあります。そのため段階的に様子を見つつ、最終的な「reject」へとポリシーを引き上げていくようにしましょう。

なお、このような段階的なポリシー引き上げの方法として、pctタグを使った検証法もあります。しかしpctタグはまもなく適用される次世代のDMARCで廃止が予定されているため、実施する場合には注意が必要です。

DMARCレポートはなぜ重要?分析でわかる「メール配信の現在地」

先述の通り、DMARCレポートは自社ドメインが世界中でどのように使われているのかを客観的に把握することができる、いわば「情報の宝庫」です。このレポートには、「どのIPから」「どのメールが」「認証に成功/失敗したか」といった詳細な内容が含まれます。そのためDMARCポリシーの強化を進める際にはこのレポートの分析をきちんとおこなうことが必要です。きちんと分析をしないまま進めた場合、先ほどお伝えしたような、重要なメールが全く届かなくなる惨事が起きる可能性があります。

また、このレポートを分析することで「今現在どのようななりすまし攻撃が起こっているのか」を知ることもできます。そのため、自社ドメインにまつわるメール配信の課題を可視化する手立てとしても大変有効です。

レポート分析を阻む「3つの壁」

DMARCレポートの分析の有用性についてはお伝えした通りです。しかし、実際の現場では多くの担当者がこの分析作業で苦戦し挫折しています。その原因は次の「3つの壁」の存在にあります。

【壁1:読みにくいXML形式】

レポートは人間が読むには難解な「XML形式」で送られてきます。これは機械向けの形式であり、手作業での集計・分析は現実的ではありません。

【壁2:判断に必要な専門知識】

レポート内のIPアドレスが正しいものか悪意あるものかを判断したり、認証失敗の原因を特定したりするには、メール技術に関する深い知識が必要となります。

【壁3:継続的な監視の手間】

分析は一度きりではなく、継続的にレポートを監視し、状況変化に対応し続ける必要があります。

分析を成功させる鍵は「専門的な知見」

この「3つの壁」を乗り越えるためには、「分析ツールの活用」と「専門的な知見」の両立が鍵となります。まず「分析ツールの活用」については、レポートを可視化するツール(DMARCアナライザー)が広く使われておりおすすめです。分析ツールを使う最大のメリットは、人間には解読が難しいXMLデータを、直感的に理解できるグラフや表形式に変換してくれることです。これにより、運用担当者は以下のような「何が起きているか」を迅速に把握できます。

▼分析ツールの活用で把握できることの例

ツールの機能を活用してこれらの情報を把握することは、現状の課題を発見するための第一歩としてとても有用です。ただし、ツールでは現状を示すことはできても、その先の分析や判断を自動でおこなうことはできない点に注意が必要です。情報を把握した後は、鍵の2つ目である「専門的な知見」を使って分析を進めましょう。ツールが示したデータを正しく解釈し、「このIPは安全か?」「この認証失敗の原因は何か?」といった判断を下して適切なアクションに繋げることが求められます。専門的な知見が求められますが、そういったスキルを持つ人が自社内にいない場合には、外部の専門サービスに求めるという選択肢もあります。後述するDMARCレポート支援サービスなどの活用を視野に入れると良いでしょう。

DMARCレポート支援サービスで設定や分析のハードルはぐっと下がる

DMARCレポート支援サービスで設定や分析のハードルはぐっと下がる

ここまでお伝えした通り、DMARCレポートは分析が重要なものの、分析作業やその先の考察には専門知識や手間といった高いハードルがあります。そうしたハードルを大きく下げてくれるのが外部の専門サービスです。当社では、「DMARCレポート支援サービス」を提供しており、初期設定の支援からDMARCレポートの分析、結果のご報告、そして改善提案までをおこなっています。

このサービスは低価格かつスポット利用も可能なため、「自力での運用に自信がなく外注したいが、慣れてきたらインハウスでおこないたい」というような方にもおすすめです。

詳細は専用のページをご用意していますので、よろしければご覧ください。

まとめ:メールが届かなければ始まらない。DMARCで築く、成果を生み出すための絶対的基盤

まとめ:メールが届かなければ始まらない。DMARCで築く、成果を生み出すための絶対的基盤

Gmailをはじめとするメールプロバイダーの送信者ガイドライン変更により、DMARCはもはや全てのビジネスにとっての必須要件となりました。本コラムでお伝えしたように、DMARCには「なりすましを防ぐ守りの側面」と、「メール到達率を高める攻めの側面」の2つの側面があります。それら両方を理解し、実施していくことが重要です。うまく活用できれば、DMARCの存在は顧客との信頼関係を守り、ビジネスの成果を最大化して成果を生み出すための「絶対的な基盤」になり得ます。

どんなに良いコンテンツも、メールが届かなければ始まりません。まだ対策が済んでいないのであれば、このコラムを参考に、すぐに行動を開始しましょう。導入・設定にあたってご不明な点やお悩みをお持ちの方は、ぜひ当社までご相談ください。

特徴、機能一覧、料金プランなど、メール配信システムWEBCASの詳細資料(PDF)をご確認いただけます

●こんなコラムも読まれています

- メールマーケティングとは?メリットや注意点、成果を得るためのポイントなどを解説

-

- メールマーケティングとは、自社の顧客や見込み客に対し、メールを用いてコミュニケーションをおこなう手法です。“効果的なマーケティング手法”として根強く支持されていますが、成果を生み出すメールマーケティングにするためには、その基本や特徴の理解が必要不可欠です。

この記事では、メールマーケティングのメリット・注意点・手順など、メールマーケティングの基本を解説します。実際の成功事例もご紹介していますので、運用の参考にぜひお役立てください。

コラムを読む >>

- BIMIでメールの受信トレイにブランドロゴを表示させる方法とは?

-

- メールマーケティングにおけるブランドイメージ強化の手段として、昨今注目を集めているのが「BIMI(ビミ)」の導入です。BIMIを活用すると、顧客側の受信トレイでメールに自社のブランドロゴを表示させることが可能です。

また、メールセキュリティの強化にもつながるというメリットがあり、なりすましやフィッシング攻撃への対策としても有効です。

本記事では、BIMIの仕組みから導入メリット、注意点などをわかりやすく解説します。

コラムを読む >>

- バウンスメールとは?原因別の対処法と事前にできる対策を徹底解説

-

- 「バウンスメール」とは、簡単に言えば「相手に届かず、エラーとして戻ってきたメール」のことです。

バウンスメールは、放っておくと企業のビジネスにさまざまな悪影響がでるため、原因を知り対処することが必要です。

本記事では、バウンスメールの仕組みや種類、原因ごとの対処法から、事前にできる対策までわかりやすく解説します。企業のメールマーケティングに携わるご担当者様はぜひ参考にしてください。

コラムを読む >>

マーケティングコミュニケーションに関するノウハウやセミナー情報、お役立ち情報をお届けします!

WEBCASトップ > マーケティングコミュニケーションコラム > メールマーケティングコラム一覧 > DMARCとは?なりすまし対策に必須の仕組みと設定方法をわかりやすく解説